Hackerangriff über Signal: Neue Spuren führen nach Russland

Seit Wochen läuft eine Angriffswelle gegen deutsche Nutzerkonten bei Signal. Im Fokus stehen unter anderem Beamte in Sicherheitsbehörden, Politiker und Journalisten. Nach Recherchen von CORRECTIV führen die digitalen Spuren nach Russland – und zeigen eine Verbindung zu früheren Angriffen in der Ukraine und Moldau auf.

Update vom 24. April 2026: Der Generalbundesanwalt ermittelt im Zusammenhang mit dem Signal-Phishing bereits seit Mitte Februar 2026 wegen des Anfangsverdachts der Spionage. Das bestätigte die Behörde am Freitag gegenüber CORRECTIV.

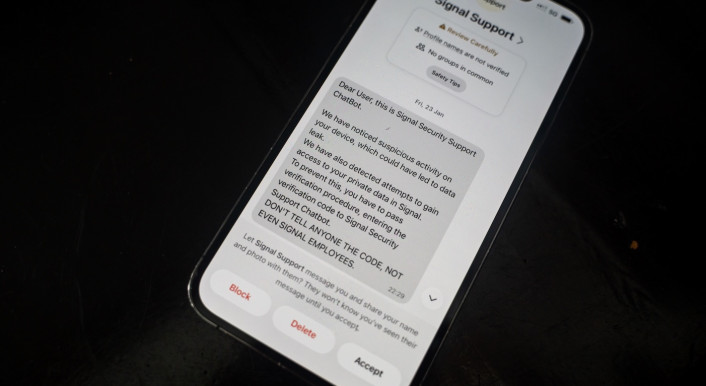

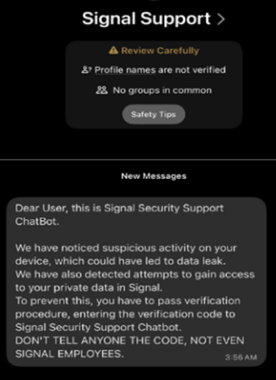

Die Nachricht, die seit Wochen bei deutschen Politikern, Beamten und Journalisten im Messenger Signal aufploppt, sieht aus wie vom Messengerdienst selbst verfasst. Der Account sei gefährdet, schreibt ein vermeintlicher „Signal Support“. Man möge einen zugesandten Code und die PIN eingeben.

Doch wer das tut, sichert sich nicht die Kontrolle über seinen Account. Im Gegenteil: Dann können Angreifer den Account übernehmen, Kontakte einsehen und einkommende Nachrichten lesen und eigene verschicken. Es handelt sich um eine Phishing-Attacke.

Die bis heute andauernde Angriffswelle zielt auf die Schwachstelle Mensch ab – mit Erfolg. Zu den prominentesten deutschen Opfern zählt der ehemalige Vizepräsident des Bundesnachrichtendienstes, Arndt Freytag von Loringhoven. Das dürfte nur die Spitze des Eisbergs sein, betroffen dürften zahlreiche Personen sein.

Read the English version of this article here.

Bereits im Februar hatten das Bundesamt für Verfassungsschutz (BfV) und das Bundesamt für Sicherheit in der Informationstechnik (BSI) vor den Phishing-Versuchen gewarnt. Die Rede war von einem „wahrscheinlich staatlich gesteuerten Cyberakteur“.

Anfang März schrieb der niederländische Geheimdienst die Angriffe dann öffentlich „russischen Staatshackern“ zu. Und die US-Ermittlungsbehörde FBI sprach am vergangenen Freitag von „Cyberakteuren mit Verbindung zu russischen Geheimdiensten“. Belege blieben die Behörden allesamt schuldig.

Ausgehend von dem Angriff auf Freytag von Loringhoven hat CORRECTIV die digitalen Spuren verfolgt und kann den Fall und somit die laufende Angriffswelle auf Deutschland mit früheren Kampagnen in der Ukraine und Moldau in Verbindung bringen. Die Recherche zeigt erstmals in einer unabhängigen Untersuchung, dass die Spuren alle nach Russland weisen.

Die Recherche zeigt auch, wie einfach und gleichzeitig effektiv die Angreifer vorgingen. Die globale und beispiellose Attacke, die laut FBI inzwischen tausende Accounts kompromittiert hat, könnte mit einem Programm durchgeführt worden sein, das für knapp 700 US-Dollar auf russischen Hackerbörsen gehandelt wurde.

Eine Kombination aus drei Merkmalen lässt Schlüsse zu

Eine klare Zuordnung gestaltet sich bei Cyber-Attacken häufig schwierig, da sich im Internet Spuren leicht verschleiern lassen. Mitunter greifen staatliche Akteure auf kriminelle Gruppen und Methoden zurück, um Ermittlungen zusätzlich zu erschweren.

Diese Recherche ergab keine Belege für Auftraggeber aus dem russischen Staatsapparat. Aber von CORRECTIV entdeckte technische Details legen nahe, dass hinter der Attacke auf Freytag von Loringhoven und damit verbundenen Fällen in der Ukraine und der Republik Moldau russische Akteure stehen.

CORRECTIV erklärt die Methoden der Recherche (siehe Kasten „So haben wir recherchiert“) und legt die Ergebnisse, auf denen die Schlussfolgerungen basieren, für eine bessere Nachvollziehbarkeit offen (hier finden Sie die Liste mit allen gefundenen IP-Adressen und Domains).

So haben wir recherchiert

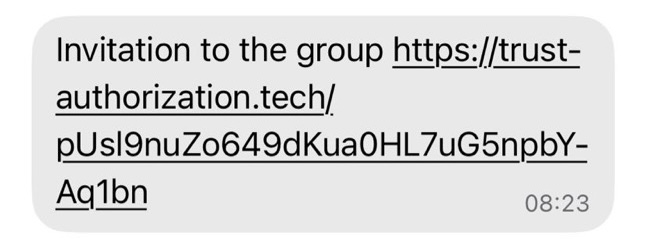

CORRECTIV hat ausgehend von dem erfolgreichen Angriff auf den Signal-Account des ehemaligen Vizepräsident des Bundesnachrichtendienstes, Arndt Freytag von Loringhoven, die digitalen Spuren verfolgt. In diesem Fall erhielten einige seiner Kontakte nach der Attacke in seinem Namen einen Link mit einer angeblichen Einladung in einen Whatsapp-Kanal. Dieser führte zur Internetseite trust-authorization[.]tech – dem Ausgangspunkt der Untersuchung.

Über diesen Link konnte CORRECTIV die technischen Spuren des Angriffs nachvollziehen. Denn die gefälschte Whatsapp-Einladung teilt sich die IP-Adresse mit einer einzigen weiteren Domain: panel-my-test[.]online.

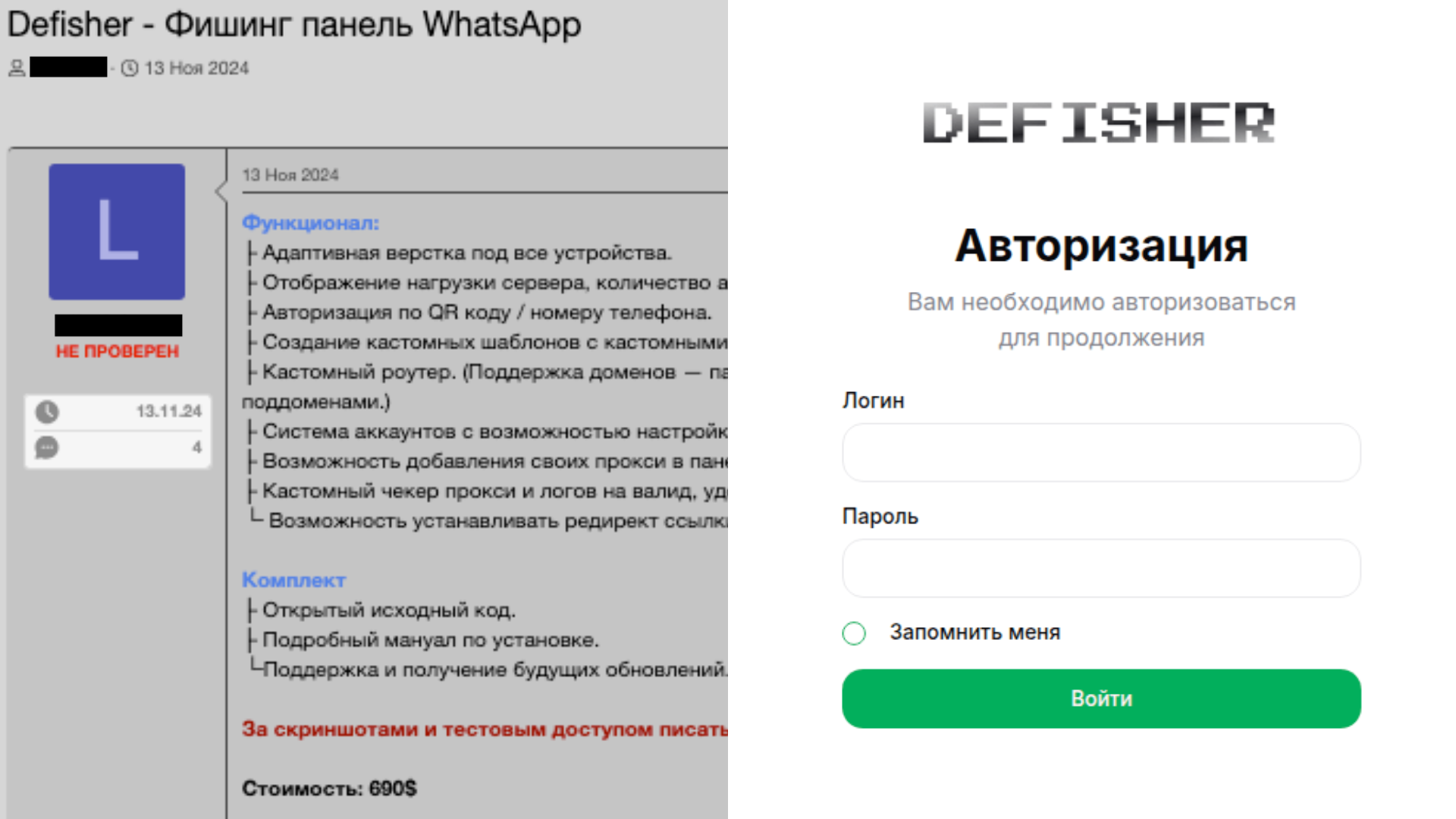

Wer sie aufruft, landet auf einer Login-Seite, die nach einem Nutzernamen und Passwort fragt: „Sie müssen sich anmelden, um fortzufahren“ steht dort auf Russisch. Darüber ein Logo: „Defisher“. Dabei handelt es sich um ein Phishing-Tool, das CORRECTIV in russischen Hacker-Foren fand.

Das Programm taucht so, wie es im Fall von Freytag von Loringhoven installiert war, im gesamten Internet nur sehr selten auf. So ist CORRECTIV auf weitere IP-Adressen bei demselben Hosting-Anbieter Aeza gestoßen. Dort finden sich 29 weitere mutmaßliche Phishing-Domains, von denen einige offenbar auf die Ukraine und die Republik Moldau abzielten.

Europäische und amerikanische Sicherheitsbehörden beschreiben zwei Vorgehensweisen, die aktuell verwendet würden. CORRECTIV hat sich auf die bei Freytag von Loringhoven genutzte Variante konzentriert.

Eine Liste mit allen gefundenen IP-Adressen und Domains gibt es hier.

Letztlich spricht die Kombination von drei Merkmalen für eine zusammenhängende politische Kampagne, die ihren Ursprung in Russland hat:

- Die Nutzung des russischen Hosting-Dienstleisters Aeza

- Der politische Zuschnitt der Kampagnen

- Der Einsatz eines spezifischen russischen Phishing-Programms

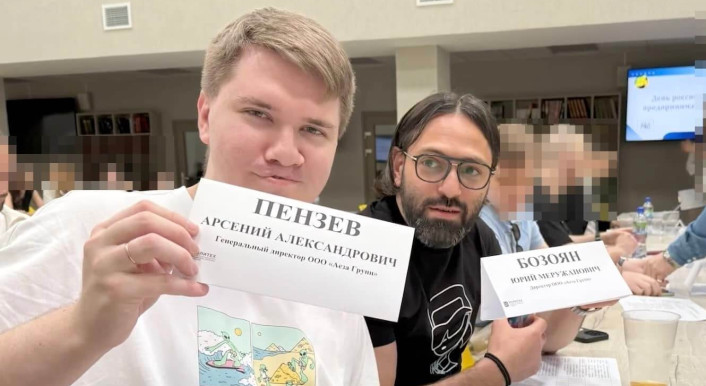

Eine einschlägig bekannte IT-Firma aus Russland

Nach der erfolgreichen Attacke auf Freytag von Loringhoven verschickten die Angreifer von seinem Signal-Account aus einen Link zu einer Internetseite mit einer vermeintlichen WhatsApp-Gruppeneinladung. Auch dabei handelte es sich um einen Phishing-Versuch.

Diese Seite wurde auf Rechnern des russischen Hostinganbieters Aeza betrieben. Wie CORRECTIV im Jahr 2024 berichtete, liefen über diesen Anbieter bereits in der Vergangenheit staatlich gesteuerte russische Propaganda-Kampagnen und kriminelle Aktivitäten.

In den USA und Großbritannien sind die Firma und ihre Gründer deshalb inzwischen sanktioniert, in der EU blieben Sanktionen bisher aus. Das ist brisant, denn der Datenverkehr der Phishing-Seiten lief laut Netzwerkanalyse auch über einen deutschen Partner von Aeza. Aeza erklärte in der Vergangenheit, man halte sich an alle Gesetze und sei darüber hinaus „apolitisch“.

Dass nun ausgerechnet Aeza erneut in Erscheinung tritt, ist ein Indiz für einen russischen Hintergrund der politischen Angriffskampagne. Es wirkt umso stärker, weil von den Rechnern dieser Firma nach Recherchen von CORRECTIV bereits im Jahr zuvor ganz ähnliche Attacken in der Republik Moldau registriert wurden.

Verbindung zu früheren Angriffen in Moldau und in der Ukraine

Im Oktober 2025 machte das „Zentrum für Strategische Kommunikation und Bekämpfung von Desinformation“ der Republik Moldau bekannt, dass wenige Monate zuvor mehrere Mitarbeiter staatlicher Einrichtungen über Signal vermeintliche Whatsapp-Einladungen erhielten – wie im Fall von Freytag von Loringhoven.

Im Bericht der Behörde werden entsprechende Internetseiten aufgeführt. Es sind jene Adressen, auf die CORRECTIV unabhängig davon bei der eigenen Recherche gestoßen ist. Auch sie wurden auf Rechnern von Aeza betrieben.

CORRECTIV hat darüber hinaus weitere Internetseiten gefunden, die im Bericht nicht auftauchen, aber einen klaren politischen Kontext tragen.

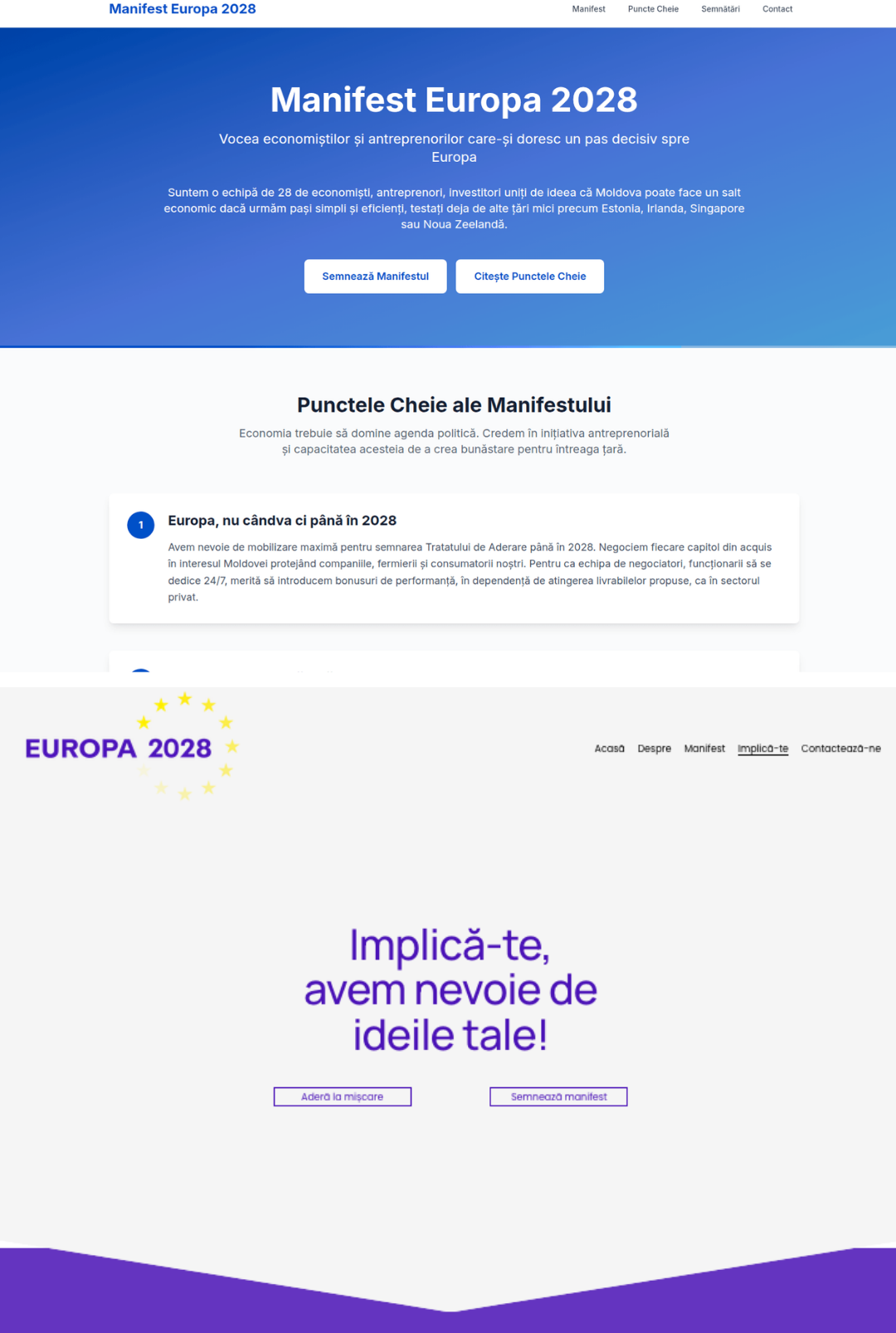

So lief über die gleiche IP-Adresse bei Aeza eine Seite unter dem Titel „Manifest Europa 2028 – Moldova“. Offenbar handelte es sich um die Nachahmung einer Petition, die kurz zuvor von pro-europäischen moldauischen Ökonomen und Unternehmen gestartet worden war. Ob diese Fake-Seite tatsächlich für Phishing genutzt worden ist, ist unklar.

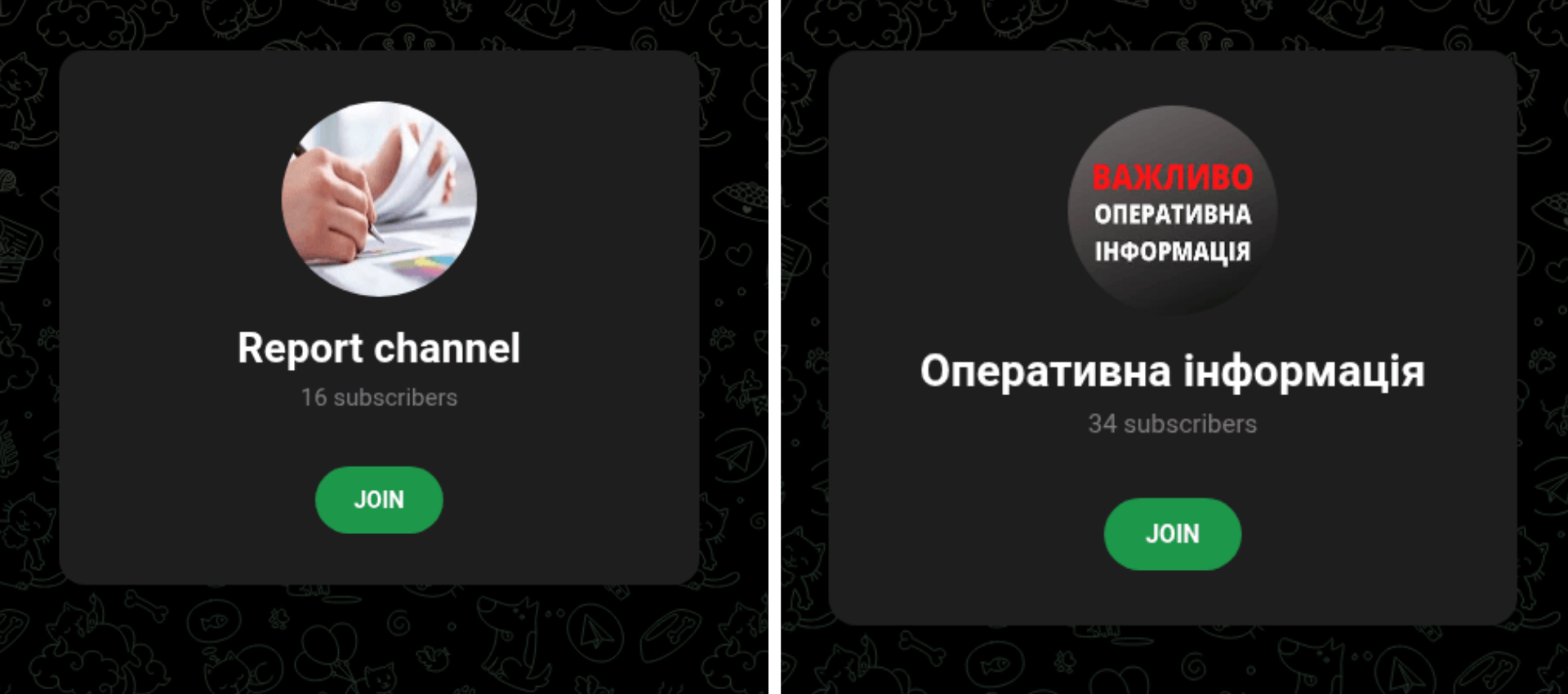

Auf insgesamt 31 solcher Internetseiten ist CORRECTIV auf Rechnern von Aeza gestoßen. Einige davon führten von März bis Juni 2025 zu angeblichen Gruppeneinladungen, wie im Fall von Freytag von Loringhoven, allerdings in ukrainischer Sprache. Für die Adressaten der Phishing-Attacke waren offenbar mindestens vier angebliche Whatsapp-Gruppen unter dem Namen „Operative Information“ vorbereitet.

Das ukrainische Computer Emergency Response Team (CERT-UA), ein staatlicher Dienst, der sich mit kritischen IT-Sicherheitsvorfällen befasst, teilte auf Anfrage mit, dass die von CORRECTIV entdeckten Internetseiten Vorfällen in der Ukraine ähnelten.

Bereits seit April 2024 habe man Phishing-Angriffe über Whatsapp und Telegram registriert, häufig wurden angebliche Petitionen oder Abstimmungen als Lockseiten genutzt. Spätestens seit Oktober 2024 habe dieselbe Gruppe auch Signal für das Phishing genutzt, allerdings nun unter dem Vorwand von Gruppeneinladungen.

Waren Sie auch von diesem Phishing-Angriff betroffen oder haben Hinweise dazu? Melden Sie sich per Signal bei unseren Reportern (Alexej Hock, Max Bernhard).

Die Ukraine und Moldau waren Länder, in denen Russland in den vergangenen Jahren massive Anstrengungen unternommen hat, um das politische Klima zu beeinflussen. Neben den Drohnen und Bomben auf die Ukraine gingen in beiden Ländern massenhaft Cyberattacken und Desinformationskampagnen nieder.

Und nun also dieselben digitalen Tools für Deutschland?

Attacke zum Schnäppchen-Preis

Der womöglich stärkste Beleg auf eine Verbindung zwischen dem Fall von Freytag von Loringhoven und den moldauischen und ukrainischen Phishing-Seiten findet sich im Hintergrund dieser Seiten. Es ist das Steuerelement der Kampagne.

Für das Phishing mit Hilfe der untersuchten Internetseiten wurde ein spezifisches Programm namens „Defisher“ genutzt. Archivierte Versionen mehrerer untersuchter Seiten offenbaren die Benutzeroberfläche mit russischer Eingabemaske.

Das Phishing-Tool Defisher wurde nach Recherchen von CORRECTIV noch 2024 in russischen Hackerforen beworben – für nur 690 USD-Dollar (knapp 600 Euro). Zum Vergleich: Für bisher unbehobene Software-Sicherheitslücken bieten darauf spezialisierte Organisationen teils mehrere Millionen Euro.

Weitere digitale Spuren deuten darauf hin, dass es sich beim Anbieter um eine junge, in Moskau ansässige Person handeln könnte – eher ein Freelancer als ein Staatshacker. Das Tool wurde offenbar zunächst für Cyberkriminelle entwickelt, bevor es mutmaßlich im Dienste Russlands eingesetzt wurde. Auf eine Anfrage reagierte die Person bis zur Veröffentlichung nicht.

Aus IT-Sicherheitskreisen heißt es, Hacker mit Verbindungen zum russischen Staat hätten vor etwa einem Jahr begonnen, Defisher in ihre Aktivitäten zu integrieren. CORRECTIV kann das nicht unabhängig überprüfen, aber es erscheint plausibel.

Bereits bei der technisch ausgetüftelten Desinformationskampagne Doppelgänger haben die Architekten auf Tools und Methoden von Cyberkriminellen zurückgegriffen. Auch bei Phishing-Attacken bietet sich das an.

Ähnlichkeiten mit weiteren Phishing-Attacken

Aus IT-Sicherheitskreisen heißt es, hinter den Attacken über Defisher stehe mutmaßlich eine bekannte Gruppe, auf deren Kappe auch Angriffe in anderen Ländern gehen: „UNC5792“. Laut Analysten von Google ist diese Gruppe auch für Phishing-Attacken in Georgien, Frankreich und den USA verantwortlich.

Andere Phishing-Angriffe lassen sich auf technischer Ebene nicht direkt den aktuellen Vorfällen zuordnen, zeigen aber beim Vorgehen Ähnlichkeiten: Die IT-Sicherheitsfirma ESET berichtete über einen Vorfall im Januar 2025, bei dem unter anderem ukrainische Politiker und Diplomaten über Signal eine vermeintlicher Registrierungslink für das Weltwirtschaftsforum in Davos erhielten.

Anfang März erklärte der US-amerikanisch-britische Putin-Kritiker Bill Browder, er sei auf einen Phishing-Angriff auf Signal hereingefallen. Zwei Wochen später warnte dann das FBI: Man beobachte aktuell eine globale Kampagne mit tausenden betroffenen Accounts.

Verantwortlich für den Angriff macht die US-Behörde „Cyberakteure“, die mit russischen Geheimdiensten in Verbindung stehen.

Redigatur: Silvia Stöber

Faktencheck: Isabel Knippel