Spionage über Signal: Was über die Phishing-Kampagne bekannt ist – und wie Sie sich schützen können

Eine Angriffswelle über den Messenger Signal sorgt für Aufregung im politischen Betrieb, die Bundesanwaltschaft ermittelt wegen Spionage-Verdachts. Steckt wirklich Russland dahinter? Bin ich betroffen und wie kann ich mich schützen? CORRECTIV beantwortet die wichtigsten Fragen.

Seit mehreren Monaten läuft eine sogenannte Phishing-Kampagne gegen Nutzerinnen und Nutzer des Messengers Signal. Sie richtet sich laut deutschen Sicherheitsbehörden vorrangig gegen Vertreterinnen und Vertreter aus Politik, Militär, Diplomatie und Journalismus. Die Bundesanwaltschaft ermittelt in diesem Zusammenhang wegen des Anfangsverdachts der Spionage. Die Bundesregierung geht davon aus, dass die Attacken aus Russland stammen – das deckt sich mit einer CORRECTIV-Recherche vom März.

Zu den prominentesten Opfern der Phishing-Kampagne gehört die Bundestagspräsidentin Julia Klöckner (CDU). Doch auch Sie können betroffen sein. Wir haben die wichtigsten Fragen und Antworten zu der Kampagne zusammengetragen.

Hier direkt zu einzelnen Fragen springen:

- Was ist Phishing?

- Wie funktioniert das Signal-Phishing?

- Wie sehen die Signal-Phishing-Nachrichten aus?

- Auf wen zielt das Phishing ab?

- Wie groß ist der Schaden?

- Können auch einfache Nutzerinnen und Nutzer betroffen sein?

- Wie kann ich sehen, ob ich vom Signal-Phishing betroffen bin?

- Was mache ich, wenn ich betroffen bin?

- Wie kann ich mich vor solchen Angriffen schützen?

- Ist der Messenger Signal noch sicher?

- Wer steckt hinter dem Signal-Phishing?

Was ist Phishing?

Phishing ist eine Art von Hackerangriff, bei dem Angreifer sich als vertrauenswürdige Quelle ausgeben, beispielsweise als Support-Mitarbeiter. Doch helfen wollen sie in Wahrheit nicht, Ihr Ziel: vertrauliche Informationen stehlen, Schadsoftware installieren oder die Opfer dazu bringen, ihren Anweisungen nachzukommen. Dies passiert meist über gefälschte Internetadressen, E-Mails, SMS – oder eben Messenger-Nachrichten bei Signal.

Anders als bei anderen Angriffen wird dabei oft gar keine technische Sicherheitslücke ausgenutzt, sondern die Angreifer locken die Opfer in eine Falle. Phishing gehört zur Kategorie der sogenannten Social-Engineering-Angriffe, Techniken also, die auf menschliches Fehlverhalten abzielen.

Wie funktioniert das Signal-Phishing?

Beim aktuell laufenden Signal-Phishing erhalten die Zielpersonen eine Nachricht von einem Account namens „Signal Support“ oder „Signal Security ChatBot“. Dieser gibt vor, dem Messenger anzugehören. Tatsächlich stammt dieser Account von den Angreifern.

In der Nachricht heißt es, der eigene Account sei gefährdet, man möge einen zugesandten Code und die PIN eingeben. Wer dies glaubt und die Schritte befolgt, verliert den Zugriff auf den eigenen Account. Dann können die Angreifer die Signal-Kontakte einsehen, Nachrichten versenden und eingehende Mitteilungen lesen.

Es kommt auch vor, dass die Angreifer über einen gekaperten Signal-Account Links an Kontakte verschicken. Diese sehen aus wie Einladungen in WhatsApp-Gruppen, führen in Wahrheit aber auch auf Phishing-Seiten.

Dabei wird teils aufgefordert, einen QR-Code zu scannen. Anders als bei der ersten Variante wird dabei nicht die vollständige Kontrolle über den eigenen Account verloren, sondern ein neues Gerät, das von den Angreifern kontrolliert wird, dem Account hinzugefügt. In diesem Fall können die Angreifer sogar auch auf Nachrichten, Fotos und Dateien der letzten 45 Tage zugreifen.

Wie sehen die Signal-Phishing-Nachrichten aus?

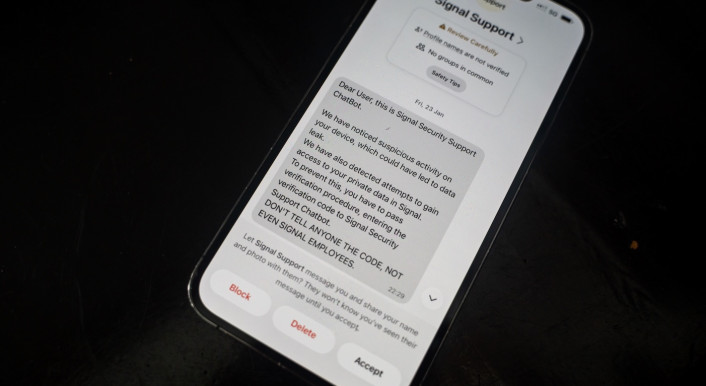

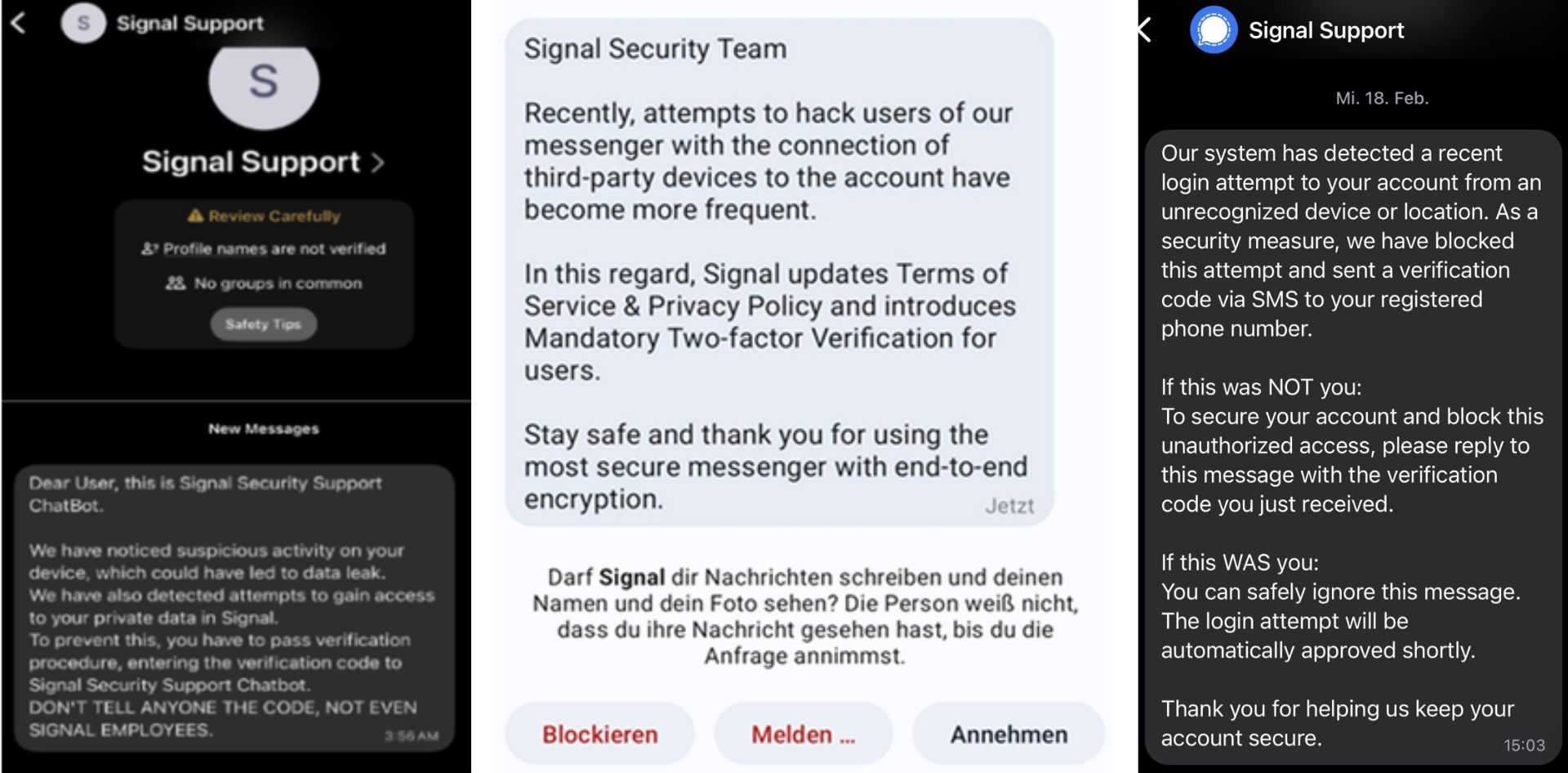

Die Phishing-Nachrichten von dem angeblichen „Signal Support“ haben sich im Laufe der Kampagne immer wieder abgewandelt und können in verschiedener Form auftreten.

Hier sind zwei Varianten, die niederländische und deutsche Behörden anführen, sowie eine Variante, die bei einem Journalisten von CORRECTIV eingegangen ist.

Alle Nachrichten haben gemeinsam, dass sie vorgeben, ein offizieller Signal-Account zu sein sowie vor einer Kompromittierung des eigenen Accounts warnen. Wird sich auf die Kommunikation eingelassen, erfolgt in allen Fällen die Aufforderung, einen per SMS zugesandten Code sowie die Signal-PIN einzugeben.

Auf wen zielt das Phishing ab?

Das Bundesamt für Verfassungsschutz und das Bundesamt für Sicherheit in der Informationstechnik haben mehrmals öffentlich vor der Kampagne gewarnt und erklärt, dass sie sich vorrangig gegen Vertreterinnen und Vertreter aus Politik, Militär, Diplomatie und Journalismus richtet.

Das deckt sich mit Angaben des niederländischen Geheimdienstes AIVD, der „Würdenträger, Militärangehörige und Beamte“ als Ziele angibt. Behörden in Moldau, wo dieselbe Kampagne bereits im vergangenen Herbst aufschlug, berichteten, dass dort Mitarbeiter staatlicher Behörden betroffen waren.

Bei dem Signal-Phishing, über das derzeit berichtet und diskutiert wird, handelt es sich also nicht um eine speziell auf Deutschland zugeschnittene Kampagne. Das US-amerikanische FBI sprach von einer „globalen Kampagne“.

CORRECTIV fand zudem Verbindungen zu vergangenen Phishing-Kampagnen, die sich unter anderem gegen Ziele in den USA, der Ukraine und Moldau richteten.

Wie groß ist der Schaden?

Offenbar ist die Kampagne äußerst effektiv. Das Bundesamt für Verfassungsschutz (BfV) hat in einem Warn-Schreiben an politische Parteien ausgeführt, dass davon auszugehen sei, dass „zahlreiche Signal-Gruppen im parlamentarischen Raum derzeit von den Angreifern nahezu unbemerkt ausgelesen werden“.

Laut dem BfV-Schreiben, das CORRECTIV einsehen konnte, seien „zahlreiche hochrangige Betroffenheiten bekannt geworden“. Zuerst hatte darüber der Spiegel berichtet und bekannt gemacht, dass unter den Betroffenen auch die Bundestagspräsidentin Julia Klöckner (CDU) sowie die Bildungsministerin Karin Prien (CDU) und Bauministerin Verena Hubertz (SPD) sein sollen.

Laut Spiegel wurden im Zuge der Phishing-Kampagne bislang etwa 300 Signal-Konten von Personen aus dem politischen Betrieb kompromittiert. Die Dunkelziffer dürfte erheblich höher sein. Das FBI geht von weltweit tausenden betroffenen Accounts aus..

Können auch einfache Nutzerinnen und Nutzer betroffen sein?

Wahrscheinlich ja. Zwar grenzen die Behörden mehrerer Länder die Zielgruppe des Signal-Phishings ein, und auch Recherchen von CORRECTIV offenbaren einen politischen Charakter der Kampagne.

Allerdings haben auch Personen aus der eigentlichen Zielgruppe in ihren Telefonbüchern private Kontakte, die in der Zielliste der Angreifer landen könnten.

Zudem kann die eigene Kommunikation mit einer bekannten Person aus dieser Zielgruppe mitgelesen werden, wenn der Account dieser Person kompromittiert ist. Einzelne Beiträge, etwa auf Reddit, deuten darauf hin, dass Nutzer schon vor Monaten zumindest von sehr ähnlichen Phishing-Kampagnen betroffen waren.

Wie kann ich sehen, ob ich vom Signal-Phishing betroffen bin?

Falls Sie sich sicher sind, dass Sie niemals eine Nachricht von „Signal Support“ oder eine verdächtige Gruppeneinladung erhalten haben, ist es sehr unwahrscheinlich, dass Sie betroffen sind.

Falls Sie sich nicht mehr genau erinnern, eine solche Nachricht erhalten zu haben, geschweige denn einen SMS-Code oder die PIN eingegeben oder einen QR-Code gescannt zu haben, sollten Sie prüfen, ob Ihr Telefon noch mit Ihrem Signal-Konto verbunden ist.

Schicken Sie eine Nachricht an „Notiz an mich“. Wenn dies funktioniert, haben Sie weiterhin die Kontrolle über Ihr Konto.

Prüfen Sie zudem Ihr Konto auf unbekannte, verknüpfte oder gekoppelte Geräte. Entfernen Sie diese – sie sind ein Hinweis auf eine Kompromittierung.

Was mache ich, wenn ich betroffen bin?

Das Bundesamt für Verfassungsschutz und das Bundesamt für Sicherheit in der Informationstechnik haben einen Handlungsleitfaden zu dieser Phishing-Kampagne veröffentlicht.

Darin wird empfohlen, in Folge einer tatsächlichen Kompromittierung folgende Schritte zu unternehmen:

- Sofortige Änderung Ihrer Signal-PIN über die Einstellungen der App.

- Löschen des Kontos über die Einstellungen in der App. Wichtig ist hierbei, nicht die App selbst zu löschen.

- Erstellung eines neuen Kontos mit einer neuen PIN.

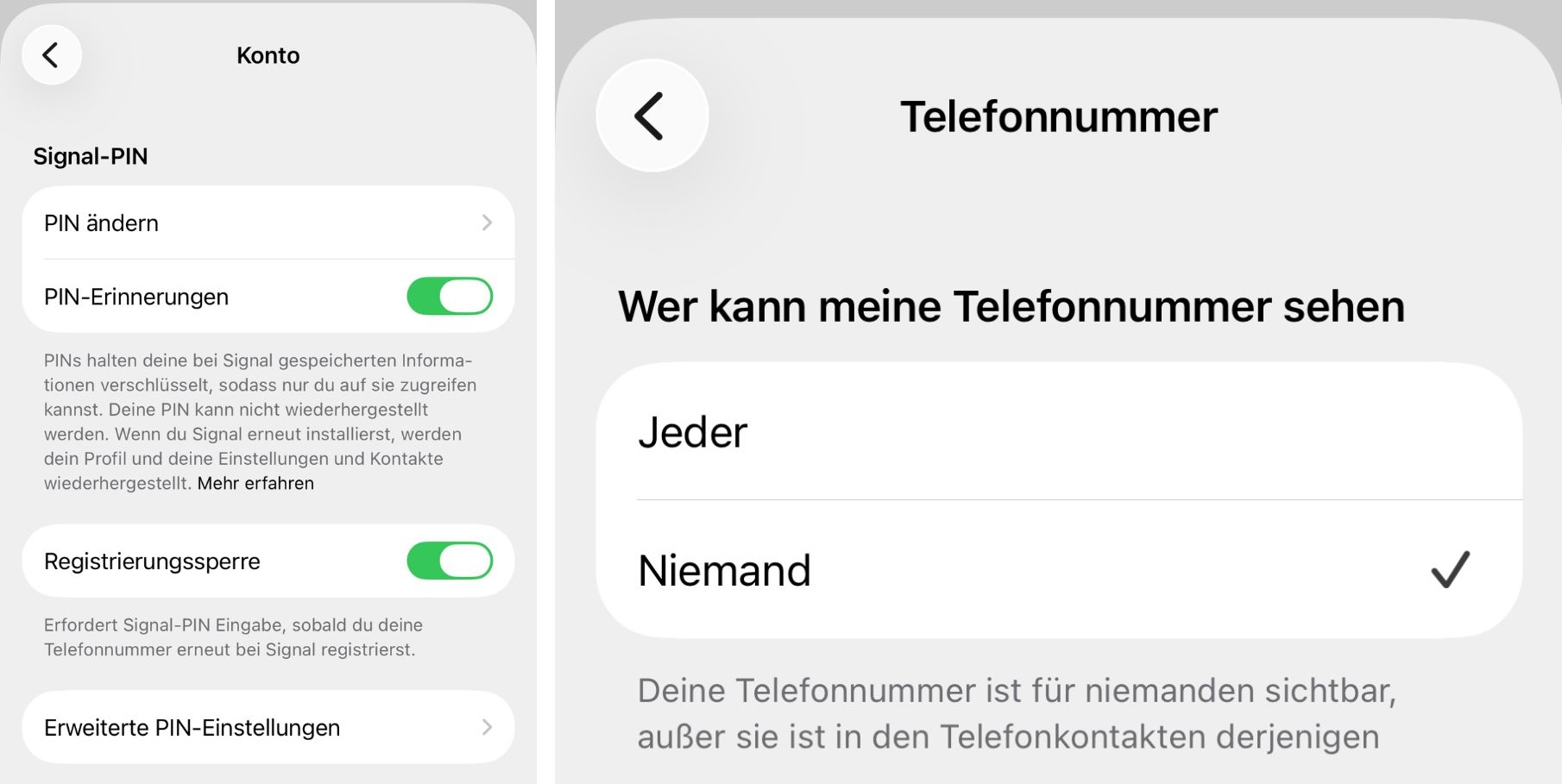

Danach sollten Sie weitere Schutzmaßnahmen treffen, etwa die Einrichtung einer Registrierungssperre.

Wie kann ich mich vor solchen Angriffen schützen?

Der Betreiber von Signal weist immer wieder darauf hin, dass er Ihnen niemals Nachrichten über den Messenger sendet oder Sie nach Ihrem Registrierungsbestätigungscode oder Ihrer Signal-PIN fragt. Das heißt: Gehen Sie nicht auf solche Nachrichten ein und melden Sie diese.

Scannen Sie mit der Signal-App nur dann QR-Codes, wenn Sie selbst gerade ein Gerät verbinden wollen. Ignorieren Sie Gruppeneinladungen, die Sie nicht erbeten haben oder von unbekannten Kontakten erhalten.

Signal selbst empfiehlt zudem, in den Signal-Einstellungen die Registrierungssperre zu aktivieren, damit Angreifer gar nicht erst neue Accounts zu der eigenen Telefonnummer hinzufügen können.

Ein weiterer Schritt zu mehr Sicherheit ist, dass man in den Privatsphäre-Einstellungen von Signal festlegt, dass niemand die eigene Nummer sehen kann. Dann wird sie niemandem angezeigt und kann auch nicht von anderen Geräten abgefischt werden.

Ist der Messenger Signal noch sicher?

Ja. Der Messenger selbst wurde nicht gehackt. Die Angreifer setzen auf menschliches Fehlverhalten. Phishing kann über E-Mail, SMS oder jeden anderen Messenger passieren.

Signal gilt weiterhin als sicher. Die Kommunikation ist Ende-zu-Ende-verschlüsselt. Da der Quellcode des Programms open source ist, also öffentlich einsehbar, können Forscher die Sicherheit des Messengers stets unabhängig überprüfen. Solche Prüfungen sind zum Beispiel hier gesammelt.

Als Reaktion auf die Berichterstattung in Deutschland hat Signal versprochen, „alles in unserer Macht Stehende zu tun, um Menschen dabei zu helfen, solche Betrugsversuche zu vermeiden und zu erkennen“. In den kommenden Wochen werde Signal eine Reihe von Änderungen einführen, um solche Angriffe zu verhindern.

Wer steckt hinter dem Signal-Phishing?

Die Bundesregierung geht davon aus, dass die Attacken aus Russland stammen. Dabei dürfte sie sich auf Erkenntnisse des Bundesamtes für Verfassungsschutzes (BfV) stützen.

Der Inlandsgeheimdienst, der für Spionageabwehr zuständig ist, hat Russland zwar öffentlich nicht selbst genannt, in einem Informationsschreiben an die politischen Parteien jedoch auf Mitteilungen der Nachrichtendienste aus den USA und den Niederlanden verwiesen.

Der niederländische Geheimdienst hatte die Kampagne bereits Anfang März öffentlich russischen staatlichen Hackern zugeschrieben. Das FBI sprach wenig später von „russischen Geheimdiensten“. Belege haben dabei beide nicht präsentiert.

CORRECTIV hat in einer Recherche unabhängig davon aufgedeckt, dass die digitalen Spuren der Kampagne tatsächlich nach Russland zeigen. Sie führen zu einer Gruppe, die IT-Sicherheitsexperten von Google als „UNC5792“ kategorisieren. Das UNC steht dabei für „uncategorized“ und ist eine vorläufige Bezeichnung für noch nicht eindeutig identifizierte Hackergruppen oder Aktivitäten, die anhand ähnlicher Muster zusammengefasst werden.

In der Recherche konnte CORRECTIV eine Verbindung zu früheren Phishing-Kampagnen gegen Ziele in der Ukraine und der Republik Moldau herstellen. Die dabei benutzten Phishing-Seiten tragen alle einen politischen Charakter.

Redaktion: Michael Billig, Anette Dowideit

Faktencheck: Michael Billig